Neste artigo, você irá entender um pouco mais sobre o ataque de amplificação SSDP (Simple Service Discovery Protocol). Esse vetor faz parte do chamado ataque DDoS volumétricos. Primeiramente, o atacante busca por vulnerabilidades nos protocolos de rede plug and play (UPnP). Dessa forma, assim como na amplificação DNS, o objetivo do invasor é sobrecarregar a infraestrutura com vítima com tráfego malicioso. Além disso, esse tipo de ataque, pode inclusive, fazer com que um serviço na web fique completamente fora do ar.

Portanto, leia até o final e saiba como você pode se proteger dos ataques de amplificação SSDP.

Como funciona um ataque SSDP?

Geralmente, os ataque de amplificação SSDP são formados por pacotes UDP que se originam na porta 1900. O protocolo SSDP é responsável por permitir que dispositivos plug and play (ligar e usar) sejam descobertos em uma rede local, como impressoras, TV’s, câmeras, mouse e pendrive. Nesse sentido, o atacante se aproveita da abertura que esse tipo de protocolo possui para lançar grandes ataques.

Por exemplo, após um dispositivo se conectar em uma rede local, ele recebe um endereço IP. Em seguida, o aparelho se comunica com outras máquinas que estão conectadas naquela mesma rede. Por fim, uma mensagem é enviada a um endereço multicast que faz com que a origem mande requisições aos grupos de IP que integram a rede.

Agora, imagine que uma marca anuncia os seus serviços em um veículo de comunicação, bem como, o Facebook. Em seguida, a rede social diz aos potenciais clientes da marca, que lá eles encontrarão uma grande variedade de produtos e serviços. Por fim, o consumidor, após ver as opções oferecidas, solicita diretamente ao ofertante mais detalhes sobre o produto ou serviço.

Nesse sentido, a empresa retorna o contato do cliente e faz uma demonstração completa do catálogo disponível. Os ataques do tipo SSDP utilizam a última requisição feita pelo endereço multicast para direcionar um ataque massivo até a vítima.

Entenda como o atacante realiza esse tipo de ataque?

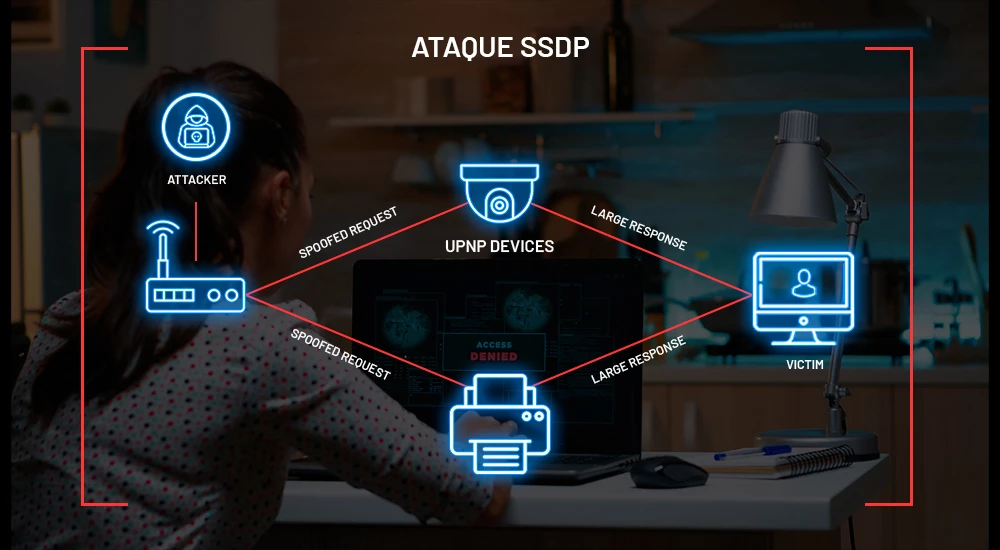

Nesse caso, o criminoso irá explorar as vulnerabilidades encontradas nos dispositivos plug and play e utilizará os mesmos para amplificar o ataque. Após verificar cada um dos aparelhos disponíveis, o invasor utiliza um recurso chamado de IP spoofing. Essa técnica consiste em criar um pacote UDP com o próprio IP da vítima.

Por fim, o atacante envia solicitações de descoberta para cada um dos dispositivos conectados na rede, porém, com pacotes maiores do que o normal. Em suma, é assim que o ataque de amplificação SSDP age contra a infraestrutura da vítima.

Portanto, ao ter o servidor sobrecarregado, a vítima não consegue mais diferenciar tráfego legítimo de tráfego malicioso. Além disso, os usuários da rede podem sofrer uma grande frustração devido ao impacto do ataque.

Descubra como se proteger de um ataque SSDP?

Esta é uma etapa complexa e é necessário um grande esforço por parte de quem administra uma rede. E aí, você está preparado? Para proteger-se de ataques complexos como os de SSDP, um passo simples e importante, é criar regras no firewall da rede ou ACL’s nos roteadores. Além disso, é importante conhecer muito bem o tráfego que passa pela sua infraestrutura.

Esses ataques podem consumir muitos recursos de sua rede, inclusive largura de banda. Afinal, são milhares de pps (pacotes por segundo) e não estar preparado para isso pode ser fatal. Uma dica simples para que você não seja uma vítima fácil, é manter o sistema operacional atualizado e criar um documento de boas práticas. Contudo, isso não é o suficiente para livrá-lo de ataques mais complexos.

Além disso, é extremamente importante que os dispositivos de sua rede não participem de DMZ’s (redes desmilitarizadas). Afinal, ao fazer isso, você poderá expor essas aplicações para a rede externa. Portanto, esteja atento a possíveis vulnerabilidades em sua rede e a proteja dos ataques cibernéticos. Principalmente, os ataques DDoS que causam anualmente, bilhões de dólares em prejuízos para empresas do mundo todo.

Conclusão

Os ataques de amplificação SSDP são uma ameaça real e crescente para infraestruturas conectadas, explorando vulnerabilidades em dispositivos plug and play para sobrecarregar redes inteiras. Como vimos, a prevenção contra esse tipo de ataque envolve a aplicação de boas práticas de segurança, como a configuração adequada de firewalls, a restrição de acesso a dispositivos vulneráveis e a atualização contínua de sistemas.

No entanto, proteger-se contra ataques DDoS sofisticados exige soluções avançadas que ofereçam monitoramento e mitigação em tempo real. A Huge Networks está preparada para enfrentar esse desafio, oferecendo um serviço de proteção DDoS robusto, baseado em inteligência artificial e um backbone de alta capacidade.

Não deixe a sua infraestrutura vulnerável! Entre em contato com a Huge Networks e descubra como podemos ajudar a manter sua rede segura contra ataques volumétricos e outras ameaças cibernéticas.

Este conteúdo foi produzido pela Huge Networks. Nossa empresa protege sua rede corporativa, acelera aplicações na nuvem, mitiga ataques DDoS e mantém ameaças cibernéticas afastadas. Assine nossa newsletter e fique por dentro das últimas novidades em segurança e infraestrutura digital!