Vários fatos podem ser inesquecíveis para os gestores de uma operação de comércio eletrônico. E com certeza um ataque de negação de serviço (DoS) pode ser um desses fatos. Talvez você não tenha sofrido com este crime cibernético, mas certamente já ouviu falar de alguém que sofreu — e da importância de contar com um provedor de proteção.

Ninguém esquecerá do site da empresa exibindo telas em branco e mensagens de erro, nem das reclamações dos clientes, como também do prejuízo e da ansiedade na espera por uma solução. Ataque DDoS é um tipo de ameaça conhecida há quase trinta anos, sua mitigação é bem conhecida pelos profissionais de redes, mas por várias razões existem empresas que não se protegem a tempo.

Em outras palavras, muitas empresas lançam e mantêm operações críticas na internet sem proteção contra esse risco. Neste artigo, você irá entender um pouco mais sobre os perigos desse crime cibernético, e o que observar na hora de escolher um provedor de proteção contra DDoS.

O dia-a-dia da Internet oculta muitos perigos

Não é um risco óbvio se você conhece o dia-a-dia de uma operação na internet. Mas os perigos na web podem ser muito semelhantes aos do mundo físico. O mundo real tem chuvas, vento, frio, calor, trânsito, crime, tem de tudo. Então, se você sabe que pode chover, melhor comprar um guarda-chuva; se pode fazer frio, é preciso ter agasalho; se faz calor, é preciso ar-condicionado e assim por diante.

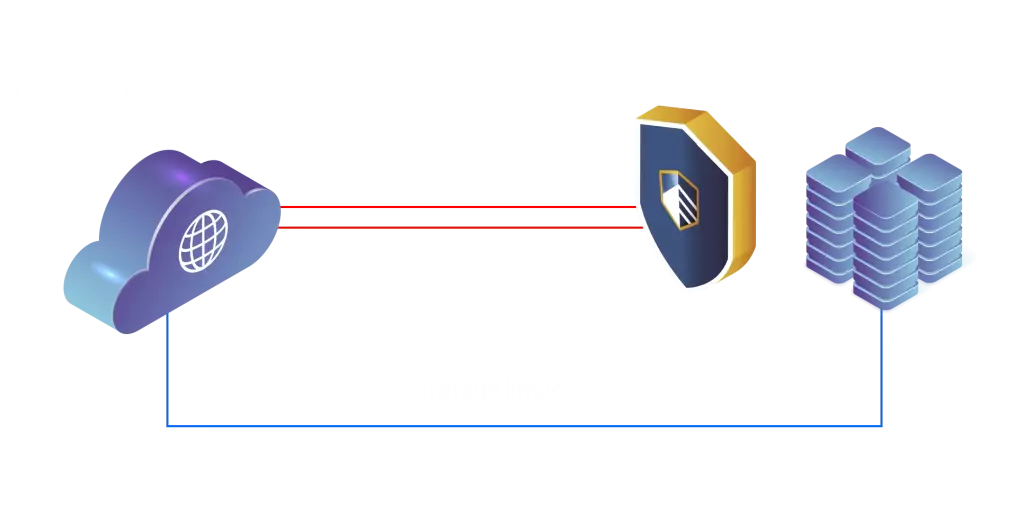

E se tem ataque de negação de serviço, você precisa ter um provedor que ofereça proteção DDoS e resolva esse problema. Logo, o provedor funcionará como um filtro, impedindo que o tráfego nocivo chegue aos servidores da empresa.

Para explicar melhor, tráfego nocivo é aquele que visa prejudicar a operação dos servidores. Assim, ele entrega um volume tão grande de solicitações de dados, que superam sua capacidade de responder e faça com que eles entrem no estado de negação de serviço.

Proteção contra DDoS é uma necessidade frente ao avanço do IoT

Todos sabemos que o DDoS é um ato criminoso. Ele é disparado por alguém que conseguiu invadir uma enorme quantidade de dispositivos vulneráveis e por meio deles faz as solicitações de serviço. A partir de então, o dispositivo invadido passa a se comportar como um bot, um robô. E você pode ter certeza de que é grande, muito grande a quantidade de dispositivos vulneráveis conectados à Internet. Desde:

- Câmeras;

- Roteadores;

- Fechaduras;

- Veículos;

- Cafeteiras;

- Geladeiras;

- Babás eletrônicas.

Todos vulneráveis. São esses alguns dos dispositivos que formam o que se chama hoje de Internet das Coisas. Para você ter uma ideia, a consultoria IoT Analytics estima que em 2010 já existiam 800 milhões de dispositivos de Internet das Coisas. Contudo, hoje eles são 20 bilhões e em 2025 serão 31 bilhões.

A esmagadora maioria desses dispositivos consiste em equipamentos de custo muito baixo, nos quais o fabricante incluiu pouca ou nenhuma segurança. Infelizmente, grande parte desses fabricantes também não pretende tornar os dispositivos mais seguros no futuro. Na verdade, em boa parte deles não há qualquer atualização de software possível, porque o fabricante sequer se preocupou com o assunto.

Para piorar, eles são conectados à internet com credenciais que o fabricante grava antes de enviar para os clientes. São logins como a palavra “admin”, acompanhados da senha “admin” – quando não, o login “admin” sem senha nenhuma. E muitos usuários preferem deixar assim mesmo, ou no máximo trocar a senha para outra igualmente fácil como 12345.

Assim, como você pode perceber, ter uma proteção contra DDoS é também uma necessidade para a proteção dos dispositivos IoT.

As vulnerabilidades na Internet das Coisas

Os cibercriminosos encontram esse ambiente para hackear os dispositivos e assim criar seu exército de máquinas – um exército de bots, uma botnet. Foi assim que apareceu a botnet Mirai, uma das mais conhecidas entre as equipes de segurança da informação, que em 2016 fez seu maior ataque em grande escala. Tal ataque gerou um tráfego cujo pico alcançou 1Tbps (um terabit por segundo), usando 145 mil dispositivos comprometidos contra um provedor de hospedagem da França.

Mas assim como apareceu a Mirai, muitas outras botnets apareceram e desapareceram, assim como podem surgir de uma hora para outra. Elas podem servir a cibercriminosos de variadas maneiras. São utilizadas, por exemplo, em ataques contra provedores de serviços na tentativa de extorquir dinheiro. Nesses casos, os cibercriminosos avisam que só irão parar o ataque depois de receber o pagamento da chantagem. Enquanto isso não acontece, mantêm o ataque, deixando o provedor fora do ar.

Também estão sendo usadas em ataques cibernéticos contra alvos de infraestrutura crítica, como ocorre neste momento na guerra entre Rússia e Ucrânia. Além disso, muitos ataques desse tipo também ocuparam e distraíram as equipes de suporte, enquanto os criminosos utilizavam outras estratégias para invadir servidores e redes.

Mas quando um ataque desses vai ocorrer? Eu não sei. Você provavelmente também não. Ninguém sabe. Contudo, ele pode ocorrer a qualquer momento, por puro hacktivismo, vingança, antipatia ou qualquer outro motivo escolhido pelo cibercriminoso. Isso significa que contar com uma proteção contra DDoS deveria ser uma prioridade de empresas do mundo todo.

O que observar num provedor de proteção contra DDoS

Se você possui uma empresa, pode correr esse risco. Por essa razão, contratar provedores de serviços de rede que têm a tecnologia e a estrutura certas para proporcionar a defesa suficiente é fundamental. Afinal, a tecnologia sem a estrutura ou vice-versa não resolverão o problema, certo? Então, como selecionar o provedor correto? Destacamos três características fundamentais para a escolha:

1) Capacidade da rede – Quando maior, melhor. O provedor precisa ter uma capacidade de tráfego superior à do ataque e mais a capacidade necessária para a operação normal do cliente. Isso é o mínimo.

2) Modelo de implantação em nuvem – A metodologia de implantação on-premises tem desvantagens bem conhecidas e pode ser considerada ultrapassada, de modo que o provedor deve oferecer a implantação numa plataforma em nuvem, com as vantagens de baixa latência, flexibilidade, baixo OPEX e facilidade de conexão.

3) Operação para variadas camadas de rede – Os ataques DDoS podem ser organizados para vários níveis das camadas OSI. É preciso conferir se o provedor escolhido oferece proteção em todas as camadas em que o cliente necessita.

Em suma, o provedor deve ser capaz de realizar uma filtragem qualificada do tráfego de entrada, separando solicitações reais das solicitações de bots, incluindo análise instantânea de seu comportamento para refinar continuamente essa separação.

Conheça o HugeGuard Cloud

A Huge Networks tem todos esses recursos e muitos outros no HugeGuard Cloud, o serviço de proteção DDoS em nuvem. Entre eles um backbone de rede global com AS único presente em mais de 20 países, funcionalidades para todos os protocolos IP (TCP, UDP, GRE, AH, IPsec, ESP), tudo em soluções próprias e patenteadas que atendem as regras de compliance do governo e do setor financeiro.

Uma implementação rápida e descomplicada com suporte avançado 24X7 em Inglês e português proporciona aos clientes a segurança para uma operação sem o risco de negação de serviço agora ou no futuro.

Este conteúdo foi produzido pela Huge Networks. Nossa empresa protege sua rede corporativa, acelera aplicações na nuvem, mitiga ataques DDoS e mantém ameaças cibernéticas afastadas. Assine nossa newsletter e fique por dentro das últimas novidades em segurança e infraestrutura digital!